Una panoramica su EVPN e LNV

Bombardato da svariate applicazioni e protocolli di rete, le tecnologie e le soluzioni per l'erogazione della virtualizzazione di rete si sono notevolmente arricchite negli anni passati. Tra queste tecnologie, VXLAN, chiamata anche rete locale estensibile virtuale, è la virtualizzazione di rete chiave. Consente di estendere i segmenti di livello 2 su un core IP (il sottopunto). La definizione iniziale di VXLAN (RFC 7348) si basava solo su un approccio flood-and-learn per l'apprendimento degli indirizzi MAC. Ora è possibile realizzare un controller o una tecnologia come EVPN e LNV in Cumulus Linux. In questo post, faremo un'esplorazione su queste due tecniche: LNV ed EVPN.

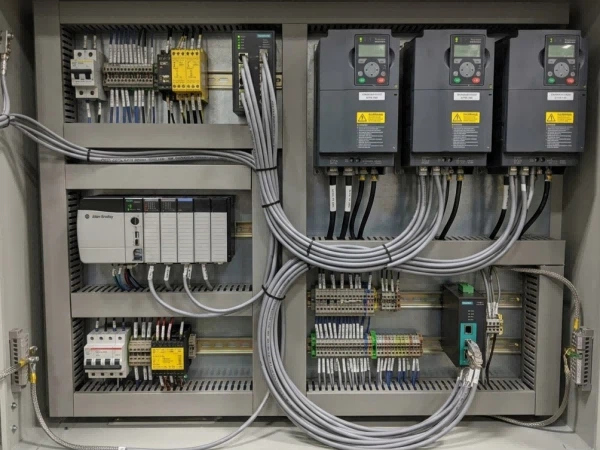

Figura 1: VXLAN

Cos'è EVPN

EVPN è anche chiamato come VPN Ethernet. È in gran parte considerato come una soluzione di piano di controllo unificata per VXLAN senza controller, consentendo la creazione e la distribuzione di VXLAN su larga scala. L'EVPN si basa su multiprotocollo BGP (MP-BGP) per trasportare contemporaneamente sia le informazioni MAC di livello 2 che quelle di livello 3 IP. Consente una separazione tra il livello dati e il livello del piano di controllo. Avendo a disposizione il set combinato di informazioni MAC e IP per le decisioni di inoltro, il routing e il passaggio ottimizzati all'interno di una rete diventano fattibili e la necessità di eseguire inondazioni per l'apprendimento viene ridotta al minimo o addirittura eliminata.

Cos'è LNV

LNV è il corto della virtualizzazione di rete leggera. È una tecnica per la distribuzione di VXLAN senza un controller centrale su switch bare metal. In genere, è in grado di eseguire il servizio VXLAN e i daemon di registrazione su Cumulus Linux stesso. Il percorso dei dati tra le entità bridge è stabilito sulla parte superiore di un fabric di livello 3 mediante un semplice nodo di servizio accoppiato con l'apprendimento tradizionale degli indirizzi MAC.

La relazione tra EVPN e LNV

Dal wiki sopra riportato di EVPN e LNV, è facile per noi notare che queste due tecnologie sono entrambe le applicazioni di VXLAN. Per LNV, può essere utilizzato per distribuire VXLAN senza un controller esterno o una suite di software sugli switch 2/3 di livello bare-metal con sistema operativo di rete (NOS) Cumulus Linux. Come per EVPN, è un piano di controllo basato su standard per VXLAN, che può essere utilizzato in tutti i normali dispositivi bare metal, come switch di rete e router. In genere, non è possibile applicare LNV ed EVPN contemporaneamente.

A parte questo, anche le distribuzioni per EVPN e LNV sono diverse. Qui, creiamo un modello di configurazione per ciascuno di essi per una migliore visualizzazione.

Figura 2: EVPN

Nei segmenti di rete EVPN-VXLAN mostrati nella Figura 2 (Prima), gli host A e B devono scambiare traffico. Quando l'host A invia un pacchetto all'host B o viceversa, il pacchetto deve attraversare lo switch A, un tunnel VXLAN e lo switch B. Per impostazione predefinita, il routing del traffico tra un VXLAN e un'interfaccia logica Layer 3 è disabilitato. Se la funzionalità è disabilitata, l'interfaccia logica pura di livello 3 sullo switch A elimina il traffico di livello 3 dall'host A e il traffico incapsulato VXLAN dallo switch B. Per impedire che l'interfaccia logica pura di livello 3 sullo switch A rilasci questo traffico, è possibile riconfigurare l'interfaccia logica pura di livello 3 come un'interfaccia logica di livello 2, come in Figura 2 (dopo). Successivamente, è necessario associare questa interfaccia con una VLAN fittizia e un fittizio identificatore di rete VXLAN (VNI). Quindi, è necessario creare un'interfaccia IRR (Integrated routing and bridging) che offra la funzionalità Layer 3 all'interno della VLAN fittizia.

Figura 3: LNV

I due interruttori di livello 3 sono considerati come foglia 1 e foglia 2 nella figura sopra. Sono in esecuzione con Cumulus Linux e sono stati configurati come bridge. Contiene interfacce porta switch fisiche, i due bridge si connettono ai server e all'interfaccia VXLAN logica associata al bridge. Dopo aver creato un'interfaccia VXLAN logica su entrambi gli switch foglia, gli switch diventano VTEP (punti finali del tunnel virtuale). L'indirizzo IP associato a questo VTEP è più comunemente configurato come indirizzo di loopback. Nell'immagine sopra, l'indirizzo di loopback è 10.2.1.1 per leaf 1 e 10.2.1.2 per leaf 2.

Sommario

In questo post, abbiamo introdotto le due tecniche di virtualizzazione della rete: EVPN e LNV. Queste due applicazioni di consegna della virtualizzazione di rete condividono alcune somiglianze, ma anche molte differenze. Essendo soddisfatto della semplicità, agilità e scalabilità sulla rete, l'EVPN è stata una scelta popolare nel mercato.